AWVS14批量漏洞扫描Docker篇

Docker简介

docker 最初是 dotcloud 公司创始人 solomon hykes 在法国期间发起的一个公司内部项目,它是基于 dotcloud 公司多年云服务技术的一次革新,并于 2013 年 3 月以 apache 2.0 授权协议开源,主要项目代码在 github 上进行维护

Docker 项目后来还加入了 Linux 基金会,并成立推动 开放容器联盟(OCI)

Docker 自开源后受到广泛的关注和讨论,至今其 GitHub 项目 已经超过 5 万 7 千个星标和一万多个 fork

甚至由于 Docker 项目的火爆,在 2013 年底,dotCloud 公司决定改名为 Docker

Docker 最初是在 Ubuntu 12.04 上开发实现的

Red Hat 则从 RHEL 6.5 开始对 Docker 进行支持

Google 也在其 PaaS 产品中广泛应用 Docker

腾讯云AI代码助手

腾讯云AI代码助手

基于混元代码大模型的AI辅助编码工具

205

查看详情

205

查看详情

Docker 使用 Google 公司推出的 Go 语言 进行开发实现,基于 Linux 内核的 cgroup,namespace,以及 OverlayFS 类的 Union FS 等技术,对进程进行封装隔离,属于 操作系统层面的虚拟化技术。

由于隔离的进程独立于宿主和其它的隔离的进程,因此也称其为容器。

最初实现是基于 LXC,从 0.7 版本以后开始去除 LXC,转而使用自行开发的 libcontainer,从 1.11 版本开始,则进一步演进为使用 runC 和 containerd。

前言为何要做Docker版的AWVS

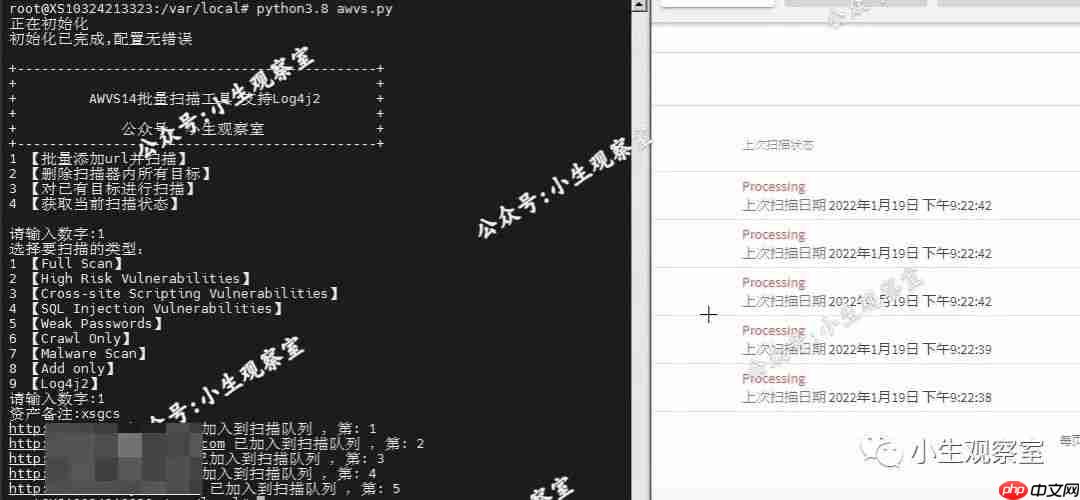

本地安装占用空间大被封IP情况下可随时替换部署快捷、开箱即用,打开即为破解版Docker环境中的AWVS默认支持Log4j2检测环境配置因基于Docker环境部署,方便共享及下载,所有内容都存放于Docker Hub

root@XS10324213323:/var/local# docker pull xsgcs/awvs_xsgcs:v20250119v20250119: Pulling from xsgcs/awvs_xsgcs7b1a6ab2e44d: Already existsb92844b7ec15: Already existsf002d83165f7: Pull completeDigest: sha256:2e63c6f0cdfad4ad726c3运行AWVS代码语言:j*ascript代码运行次数:0运行复制7d81f018c6a3ca2c36d2c697565ae70ed3bdb019954Status: Downloaded newer image for xsgcs/awvs_xsgcs:v20250119docker.io/xsgcs/awvs_xsgcs:v20250119

root@XS10324213323:/var/local# docker run -it -d -p 8888:3443 xsgcs/awvs_xsgcs:v2025011931e4b3621774df48c2c04c65517d5ead895577ee4130ee6c1f965aa2c9a2550d默认账户密码代码语言:j*ascript代码运行次数:0运行复制

账户:admin@admin.com密码:xsgcs@admin123

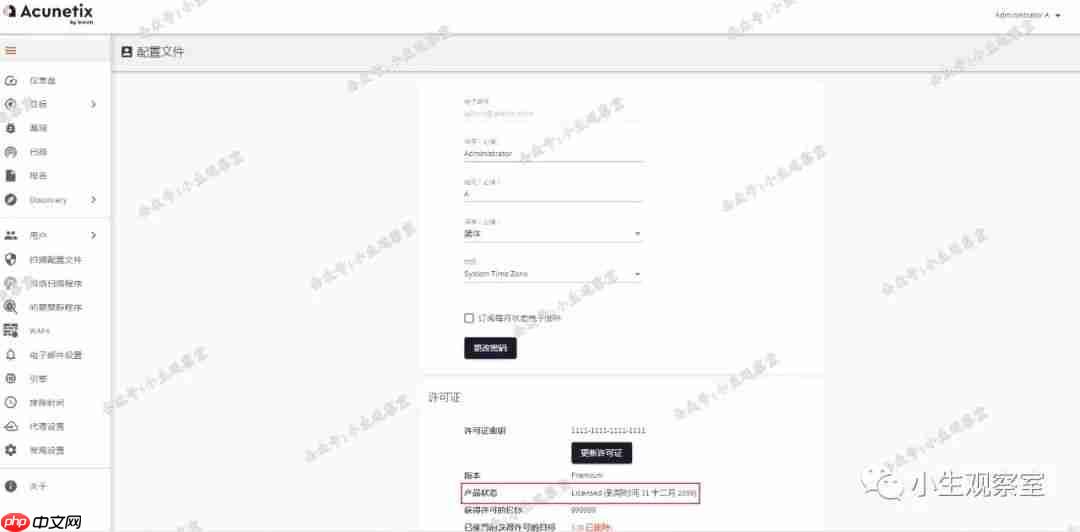

最终效果:

以上就是AWVS14批量漏洞扫描Docker篇的详细内容,更多请关注其它相关文章!

7d81f018c6a3ca2c36d2c697565ae70ed3bdb019954Status: Downloaded newer image for xsgcs/awvs_xsgcs:v20250119docker.io/xsgcs/awvs_xsgcs:v20250119

7d81f018c6a3ca2c36d2c697565ae70ed3bdb019954Status: Downloaded newer image for xsgcs/awvs_xsgcs:v20250119docker.io/xsgcs/awvs_xsgcs:v20250119